Vous avez investi des millions pour moderniser votre parc de machines, connecter vos chaînes de montage au cloud et optimiser votre logistique. Pourtant, toute cette ingénierie de pointe peut être réduite à néant en quelques secondes. 🛑 Un simple clic sur une pièce jointe frauduleuse ou une faille non corrigée sur un vieux serveur suffit à paralyser l’intégralité de votre outil de production.

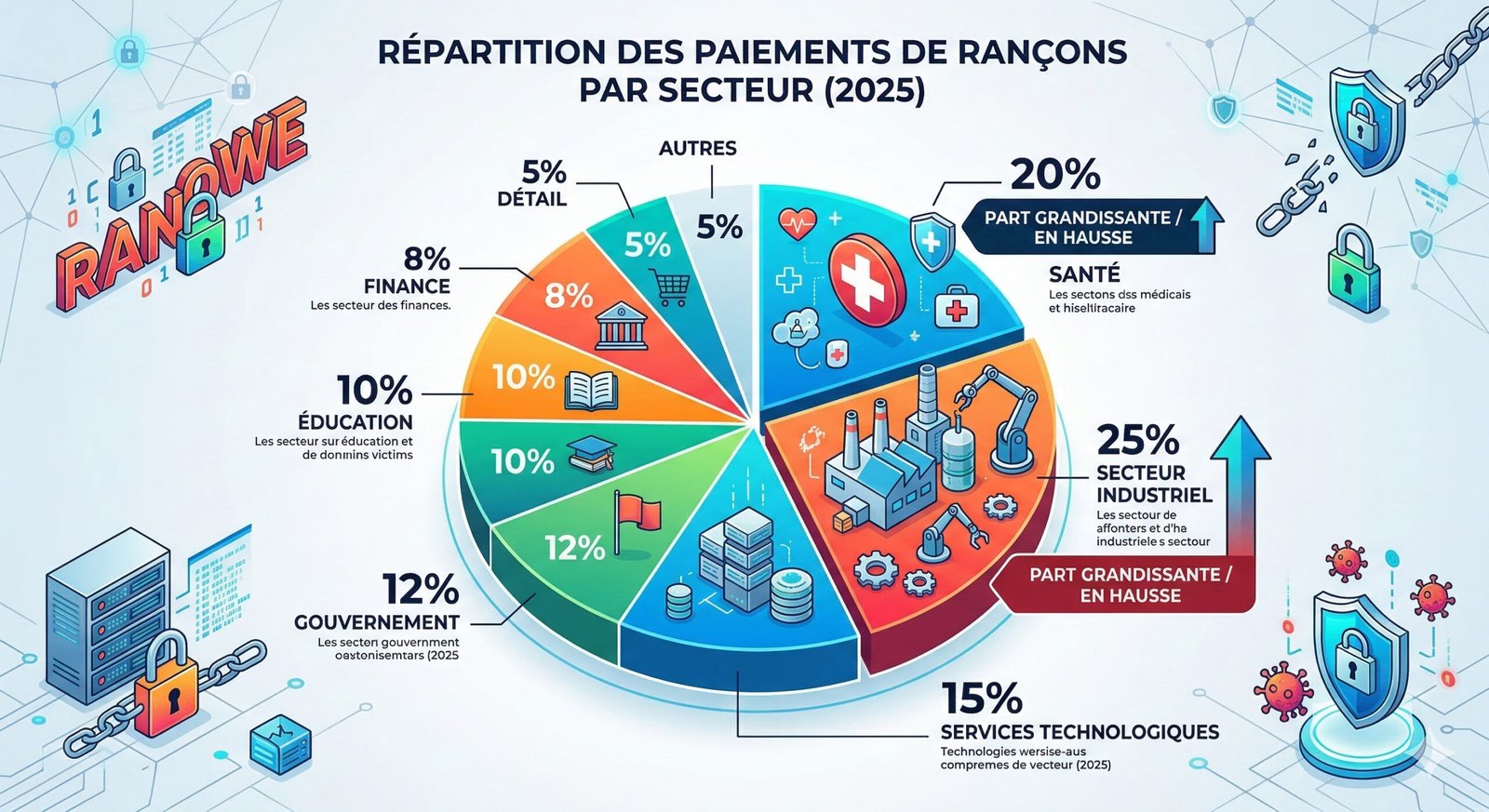

L’impact d’une telle attaque dépasse l’entendement. Au-delà du chantage financier immédiat, c’est l’arrêt brutal des opérations de l’usine, la perte de confiance de vos clients et le vol de vos secrets industriels qui menacent la survie même de votre entreprise. Les chiffres viennent de tomber et ils donnent le vertige : en 2025, les paiements liés aux ransomwares (rançongiciels) ont franchi la barre historique de 1,1 milliard de dollars à l’échelle mondiale. Une somme colossale qui ne prend même pas en compte les coûts de reconstruction et de chômage technique. 📉

Face à cette menace devenue systémique, fermer les yeux ou se reposer sur un simple antivirus obsolète relève de la négligence. Pour les directeurs des systèmes d’information (DSI) et les responsables industriels, il est urgent de comprendre comment ces mafias numériques opèrent pour mieux sanctuariser nos infrastructures critiques. Décryptage d’une année noire et tour d’horizon des boucliers à déployer d’urgence.

Une industrialisation redoutable de la cybercriminalité

Le chiffre record de 1,1 milliard de dollars, mis en lumière par les cabinets d’analyse de la blockchain, prouve une chose : le piratage informatique a définitivement quitté les caves obscures pour devenir une industrie florissante et structurée. Les attaquants ne frappent plus au hasard.

Aujourd’hui, le modèle dominant est le Ransomware-as-a-Service (RaaS). De véritables cartels du web développent des logiciels malveillants sophistiqués et les louent à des « affiliés » moins techniques, en échange d’un pourcentage sur les rançons perçues. Ce modèle économique a fait exploser le nombre d’attaques. 💥

- 🎯 Le « Big Game Hunting » : Les pirates ciblent spécifiquement les grandes entreprises et les ETI industrielles capables de payer des rançons à sept chiffres, plutôt que les particuliers.

- 🎭 La double, voire triple extorsion : Chiffrer vos données ne leur suffit plus. Ils les exfiltrent d’abord, menaçant de publier vos brevets et données clients sur le dark web (double extorsion), et n’hésitent plus à harceler directement vos partenaires commerciaux (triple extorsion).

- ⚡ Des délais d’exécution fulgurants : Le temps entre l’intrusion initiale et le déploiement du ransomware s’est considérablement réduit, passant de plusieurs semaines à quelques heures.

« Payer la rançon ne finance pas la restitution de vos données, cela finance la R&D des cybercriminels pour créer les armes qui attaqueront vos concurrents, ou vous-même, demain. »

Usines et supply chain : les nouvelles cibles prioritaires

Pour les lecteurs d’usine-chic.com, l’inquiétude est légitime. Le secteur manufacturier est devenu l’une des cibles privilégiées de ces groupes criminels. Pourquoi ? Parce que la fameuse convergence IT/OT (Technologies de l’Information / Technologies Opérationnelles) a ouvert de nouvelles portes dérobées.

En connectant les automates industriels (SCADA) au réseau bureautique pour remonter des données de production, les usines ont considérablement élargi leur surface d’attaque. Or, contrairement à un serveur web que l’on peut redémarrer, arrêter un haut-fourneau ou une chaîne d’assemblage automobile coûte des millions d’euros par jour de retard. Les pirates le savent : la pression exercée sur une usine pour qu’elle paie rapidement est maximale.

Comment briser le modèle économique des pirates ?

Face à ce fléau, le défaitisme n’a pas sa place. La directive européenne NIS2 (Network and Information Security), pleinement applicable, oblige d’ailleurs désormais les industriels à rehausser radicalement leur niveau de protection sous peine de lourdes sanctions. Voici les piliers d’une défense moderne :

- 🔒 La segmentation stricte des réseaux : Un ordinateur de la comptabilité infecté ne doit en aucun cas pouvoir communiquer avec les robots de la chaîne de production. Le cloisonnement est vital.

- 🛡️ L’adoption de l’EDR/XDR : Les antivirus classiques sont aveugles face aux attaques modernes. Les sondes comportementales (EDR) analysent l’activité en temps réel grâce à l’IA pour bloquer les mouvements suspects avant le chiffrement.

- 💾 Le sanctuaire des sauvegardes immuables : Vos backups doivent être déconnectés du réseau principal (« Air-Gap ») et non modifiables. Si l’attaque réussit, une sauvegarde saine est votre seule planche de salut pour redémarrer sans payer.

Foire aux questions sur les attaques par ransomware

Faut-il payer la rançon si notre usine est totalement paralysée ?

La consigne de l’ANSSI (Agence nationale de la sécurité des systèmes d’information) et des forces de l’ordre est catégorique : il ne faut jamais payer. Rien ne garantit que les pirates vous fourniront une clé de déchiffrement fonctionnelle (c’est le cas dans près de 30% des paiements). De plus, payer vous inscrit immédiatement sur la liste des « bons clients », augmentant le risque d’une seconde attaque.

Mon assurance cyber couvrira-t-elle les frais liés au ransomware ?

Cela dépend strictement de votre contrat. Depuis la loi d’orientation et de programmation du ministère de l’Intérieur (LOPMI) en France, le remboursement d’une rançon par les assurances est conditionné à un dépôt de plainte dans les 72 heures. Cependant, les assureurs exigent un niveau de sécurité préalable (MFA, sauvegardes testées) drastique pour accepter de vous couvrir.

Qu’est-ce qu’une vulnérabilité « Zero-Day » souvent utilisée dans ces attaques ?

Une faille « Zero-Day » est une faille de sécurité informatique inconnue de l’éditeur du logiciel concerné (et donc non corrigée). Les pirates de haut niveau découvrent ou achètent ces failles à prix d’or pour s’infiltrer silencieusement dans les réseaux des entreprises avant même qu’une mise à jour de sécurité ne puisse être déployée.

Votre infrastructure industrielle est-elle prête à résister à un ransomware ? N’attendez pas de voir l’écran de vos serveurs virer au rouge : lancez un audit de compromission avec vos équipes cybersécurité dès aujourd’hui.